Nas últimas décadas, presenciei mudanças expressivas na segurança digital, mas poucas ameaças evoluíram tão rápido e ameaçadoramente quanto o ataque DDoS. Empresas brasileiras estão entre as maiores vítimas mundiais desse tipo de ofensiva, causando prejuízos financeiros, danos de reputação e interrupções críticas de serviço.

Neste artigo, apresento uma análise prática e direta sobre ataques de negação de serviço distribuída, com foco em métodos de detecção precoce, preparação estratégica e defesa robusta. Trago exemplos do cenário brasileiro, alinhados ao contexto de quem busca antecipar riscos digitais com iniciativas como o Bastião Digital.

O que é um ataque DDoS e por que ele assusta tanto?

Eu já vi muitas empresas confiantes em suas estruturas até serem surpreendidas por ataques de negação de serviço.

Em sua essência, um ataque DDoS visa sobrecarregar servidores, aplicações ou redes, tornando-os indisponíveis para usuários legítimos. Isso acontece quando vários dispositivos, geralmente comprometidos e coordenados por criminosos, enviam acessos ou dados em volume colossal para o alvo, esgotando seus recursos.

O objetivo principal é a interrupção total, sem a necessidade de invadir ou roubar dados diretamente.

O que torna esse modelo tão perigoso não é só o volume, mas a capacidade de dissimular a ação, dificultando a defesa tradicional. Vejo que setores com alta exposição digital, como bancos, telecomunicações, saúde e comércio eletrônico, precisam estar especialmente atentos, assim como profissionais e empresários que possuem dados sensíveis e grande presença digital.

Segundo relatórios de inteligência, o Brasil foi responsável por quase metade dos mais de 1 milhão de incidentes em toda a América Latina no segundo semestre de 2025. Esse dado mostra o papel central do Brasil no mapa global de ameaças.

Por dentro dos tipos mais comuns: o DDoS é sempre igual?

É comum imaginar o ataque DDoS apenas como uma enxurrada de requisições simples, mas a realidade é bem mais complexa. Com base na minha vivência em segurança digital, classifico essas ofensivas em três principais categorias:

- Volumétricos – Focados em saturar largura de banda com pacotes massivos, dificultando a transmissão de tráfego legítimo.

- De protocolo – Exploram falhas em protocolos, como SYN Flood e ataques a DNS, para ocupar recursos de servidores e dispositivos.

- Camada de aplicação – Direcionados a serviços específicos, como HTTP, simulando usuários reais e tornando a detecção ainda mais difícil.

O ataque multivetorial é outro desafio crescente. Dados apontam que 42% dos incidentes brasileiros usaram entre 2 e 5 métodos simultaneamente, exigindo abordagens flexíveis e integradas de defesa.

Como ocorrem os ataques na prática?

Imagine um cenário real: durante a Black Friday, um grande e-commerce sofre um ataque volumétrico de centenas de gigabits por segundo. O site fica lento, pedidos não passam, e a credibilidade cai. Ou pense na área de saúde, onde seis hospitais tiveram serviços essenciais de agendamento e exames paralisados durante 4 horas, gerando impactos graves.

Cenários como esses não são raros: o setor de telecom brasileiro registrou 114.797 casos em poucos meses, seguido de perto por infraestruturas de hospedagem e operadoras fixas, conforme levantamentos de 2025.

O que mais me surpreende, acompanhando discussões e relatos em fóruns especializados, é a crescente sofisticação. Ataques de DDoS já usam inteligência artificial para ajustar padrões em tempo real, tornando cada segundo mais difícil para empresas e times de TI conterem a ofensiva (dados comprovam aumento de 219% nessas práticas).

Ataques e impactos: a ameaça vai além da indisponibilidade

Em minhas consultorias, presenciei casos em que um simples ataque de negação de serviço resultou em:

- Perda de receitas por horas fora do ar

- Dano de imagem junto a parceiros e clientes

- Queda de ações em bolsa

- Acesso a oportunidades para outros ataques, como ransomware

- Custos extras para restauração e investigações técnicas

No cenário global, já houveram registros de ofensivas superando 30 terabits por segundo (segundo estudos de ameaças). Essa escala é capaz de afetar até mesmo infraestrutura crítica de governos e operadoras, levando a comunidades inteiras à instabilidade.

Interrupção, prejuízo e medo caminham juntos nos grandes ataques de DDoS.

Detecção precoce: sinais que indicam que algo está errado

É aqui que entra o papel vital do monitoramento. Já identifiquei diversos incidentes porque os sinais precoces nunca devem ser subestimados.

Sintomas típicos podem ser:

- Lentidão repentina em aplicativos e sites

- Erros frequentes ao carregar páginas

- Picos não justificados de consumo de banda

- Logs apontando volumes anormais, principalmente de regiões incomuns

- Alertas de indisponibilidade de serviços mesmo quando a infraestrutura local está estável

Em minha prática, vejo que o monitoramento contínuo, aliado a soluções de observabilidade e análise de logs em tempo real, são peças-chaves. Serviços como o Bastião Digital baseiam-se em inteligência cibernética ativa, o que permite detectar comportamentos suspeitos, padrões de tráfego destoantes e até tentativas de mapeamento prévio dos alvos (reconhecimento feito por criminosos).

Entre as melhores práticas, gosto de destacar o uso de métricas de baseline (padrão esperado de operação) e a criação de alertas automáticos para qualquer desvio maior que uma faixa segura.

Métodos eficazes de defesa e mitigação

Se engana quem acha que existe solução única ou "bala de prata" para bloquear todos os ataques modernos. A defesa é baseada em camadas de proteção e respostas rápidas, conforme o perfil do ambiente e o tipo de ameaça detectada. Apresento aqui o que considero mais eficaz na maioria dos cenários de alto risco:

Firewalls modernos

Firewalls tradicionais já não dão conta sozinhos das técnicas modernas. Recomendo a adoção dos chamados next-generation firewalls, que permitem regras dinâmicas, integração com listas automatizadas e customização facilitada para bloquear origens suspeitas.

WAF (Web Application Firewall)

O WAF atua filtrando e monitorando tráfego para aplicações web, bloqueando padrões conhecidos de ataque e limitando requisições por IP, cookies e demais identificadores. É essencial para quem opera plataformas digitais, lojas online e sistemas expostos na internet. Em meu trabalho, já vi WAFs bem configurados reduzirem em até 97% a superfície de ataque em camadas de aplicação.

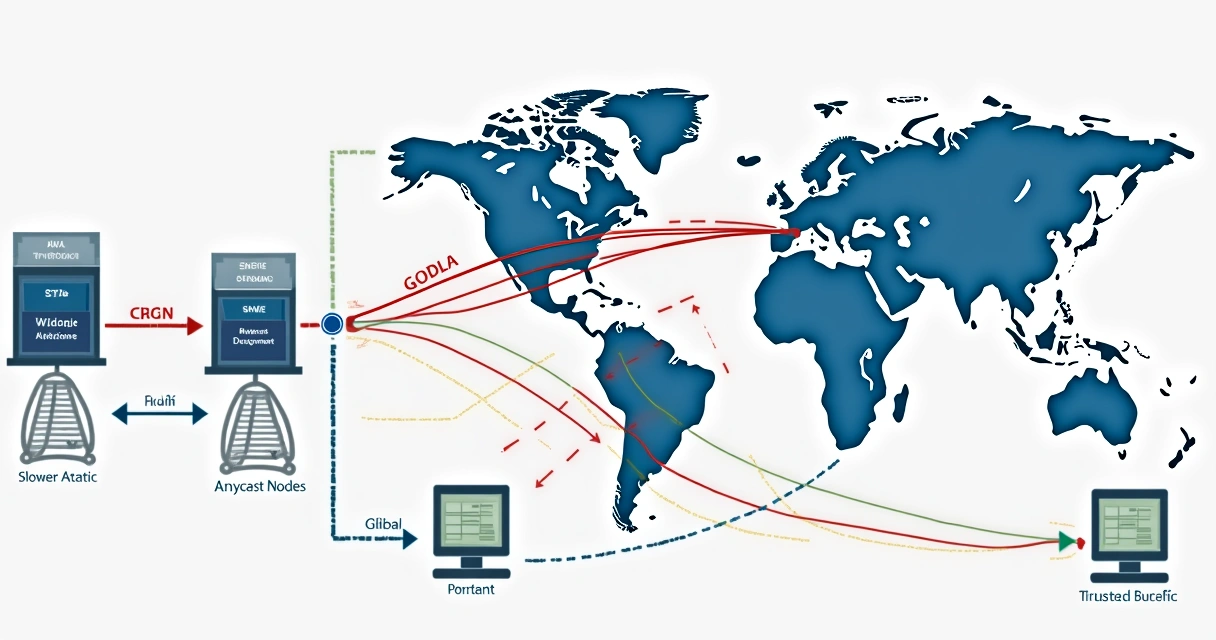

Proteção por Anycast

Anycast é uma forma inteligente de distribuir a recepção do tráfego em vários pontos do globo. Isso dilui o fluxo de dados nos servidores da rede, evitando que um ponto específico seja sobrecarregado. Por experiência, é especialmente útil para sites de alcance global, DNS e sistemas críticos.

Filtragem e limitação de tráfego

Esta defesa inclui restringir conexões suspeitas, limitar o número de acessos por usuário, bloquear ranges de IP por localização ou reputação e impor limites de taxa (rate limiting). Não resolve tudo, mas dificulta a persistência do atacante.

Redes de distribuição e cache

CDNs e técnicas de cache distribuem o conteúdo em múltiplos pontos, minimizando o impacto de ataques volumétricos. Costumam dissipar boa parte das tentativas de saturação da origem.

Preparação estratégica: por que a antecipação é prioridade?

Quem me acompanha sabe que sempre ressalto: preparar-se antes é dez vezes mais barato e efetivo do que reagir durante um ataque DDoS.

Esses são os pontos que considero centrais na preparação:

- Mapeamento e avaliação dos riscos digitais: Análise detalhada da superfície de ataque exposta na internet, identificando sistemas vulneráveis, dependências de provedores e paths críticos.

- Plano de resposta a incidentes: Procedimentos claros e ensaiados para agir no início do ataque, incluindo canais de comunicação interna, escalonamento de técnicos e comunicação com clientes/usuários em caso de indisponibilidade.

- Atualização e revisão constante: Sempre mantenho sistemas, firewalls e aplicações no estado mais recente, reduzindo brechas exploráveis e melhorando defesas automáticas.

- Testes regulares de estresse: Testar a infraestrutura em ambientes simulados ajuda a revelar gargalos e criar respostas automáticas eficientes.

- Monitoramento inteligente: Implantar monitoramento contínuo com análise baseada em IA faz diferença na detecção e na resposta rápida, como defende o Bastião Digital.

Os riscos digitais requerem essa abordagem contínua, como apresentados no aprofundamento sobre como antecipar ameaças digitais e minimizar riscos em empresas modernas.

Como a inteligência cibernética fortalece a defesa?

Com a evolução das técnicas de ataque, só monitorar tráfego ou contar com soluções tradicionais já não é suficiente. É por isso que sou adepto da inteligência cibernética, com análise de ameaças aberta (OSINT), vigilância contínua de menções e coleta de dados públicos.

Com a metodologia do Bastião Digital, empresários e empresas conseguem prever tendências, identificar ameaças antes da chegada ao ambiente de produção, ajustar regras tecnológicas e atuar antes que danos aconteçam. Acompanhar discussões em fóruns clandestinos, rastrear novas ferramentas e identificar comportamentos anormais são exemplos de onde a inteligência faz a diferença.

Além disso, a combinação de monitoramento, análise de superfície de ataque e resposta proativa é detalhada no guia sobre proteção de superfície de ataque externa.

Erros comuns e recomendações de quem já vivenciou DDoS

Em minha caminhada, testemunhei vários equívocos que aumentam o risco e prolongam os efeitos de ataques DDoS. Espero que, ao dividir essa experiência, outros evitem prejuízos semelhantes:

- Subestimar sinais iniciais, acreditando ser apenas “instabilidade momentânea”

- Só acionar planos de resposta depois de 30 minutos ou mais, quando a reputação já está abalada

- Depender de uma única tecnologia de defesa, sem redundância em múltiplas camadas

- Não treinar equipes sobre procedimentos em incidentes

- Ignorar a necessidade de atualizações e revisões periódicas

Gostaria de recomendar, para leitura adicional, o artigo sobre ameaças digitais relevantes a quem possui ativos expostos e também o conteúdo de boas práticas de segurança digital.

Conclusão: preparação, inteligência e resposta fazem toda diferença

Vivenciando o cenário digital brasileiro, tenho uma certeza: o ataque DDoS é questão de tempo para quem está exposto online.

Com ofensivas cada vez mais sofisticadas, automatizadas e imprevisíveis, apostar em detecção rápida, múltiplas camadas de defesa, monitoramento ativo e inteligência cibernética é a melhor estratégia.

Como profissional convicto do potencial da antecipação, convido você a conhecer mais sobre os serviços do Bastião Digital e avaliar como monitoramento ativo pode transformar ameaças invisíveis em oportunidades de reação e proteção.

Perguntas frequentes sobre ataque DDoS

O que é um ataque DDoS?

Um ataque DDoS (Distributed Denial of Service) é uma tentativa coordenada de sobrecarregar um sistema, serviço ou rede usando múltiplos dispositivos, criando indisponibilidade para usuários legítimos. Ele se diferencia do ataque DoS tradicional pela utilização de várias origens, tornando a defesa mais difícil.

Como identificar um ataque DDoS?

Os principais sinais de um ataque desse tipo são lentidão extrema, indisponibilidade de sites, picos no tráfego de rede sem motivo operacional e logs apontando requisições vindas de muitas regiões ou endereços desconhecidos. Monitores de tráfego e sistemas de detecção de anomalias podem ajudar a identificar rapidamente.

Quais são as melhores defesas contra DDoS?

As defesas mais eficazes combinam firewalls avançados, Web Application Firewalls (WAF), distribuição de tráfego Anycast, sistemas de filtragem, limitação por IP e, sempre que possível, redes de distribuição de conteúdo (CDN). A preparação inclui ainda planos de resposta bem definidos e monitoramento em tempo real.

É possível prevenir ataques DDoS?

Apesar de não ser possível eliminar totalmente o risco, a aplicação de camadas de defesa, testes regulares e monitoramento inteligente pode reduzir drasticamente o impacto de ataques de negação de serviço. Anticipação, atualização de sistemas e respostas rápidas são as principais formas de prevenção prática.

Quanto custa proteger contra DDoS?

O custo varia conforme volume de tráfego, criticidade dos sistemas e as soluções adotadas. Os investimentos podem ir desde a contratação de serviços de firewall, passando por WAFs, até defesas mais robustas com monitoramento e mitigação avançada de ameaças. Empresas com grande exposição costumam investir mais, justamente para evitar prejuízos maiores com paralisações ou danos à reputação.